Mauvaise nouvelle : cacher votre IP ne suffira pas à devenir anonyme sur Internet. Bonne nouvelle : il y a des solutions.

Votre IP n’est pas le seul moyen pour vos interlocuteurs de vous identifier sur Internet. Les cookies et votre adresse MAC (rien à voir avec Apple) sont deux autres manières de vous pister. Je vais rapidement détailler ces 2 points avant de revenir en détails sur votre adresse IP.

À la fin de cet article, vous saurez tout ce qu’il faut savoir pour devenir anonyme sur internet.

Apprenez à gérer vos cookies

Il s’agit de petits fichiers que peuvent déposer sur votre ordinateur les sites web que vous visitez pour vous reconnaître à chaque fois que vous re-visiterez leurs pages. Les cookies sont utilisés pour améliorer votre navigation (par exemple dans les formulaires de connexion afin d’enregistrer vos identifiants pour la prochaine fois).

Dans l’autre grande majorité des cas, les cookies sont utilisés pour afficher de la publicité ciblée sur votre écran. Faites une recherche sur LaRedoute.fr (par exemple) à propos de TV écran plat. Je mets ma main à couper que pendant 2 semaines, vous ne verrez que des publicités pour des écrans plats partout sur le web. Merci qui ? Merci les cookies.

Cet article du monde explique les cookies en détails de manière assez intéressante, je vous encourage à le lire. Si vous souhaitez être vraiment anonyme d’un point de vue « cookie » lors de votre prochaine session, pensez à surfer en navigation privée. La navigation privée est une fonctionnalité des navigateurs Internet récents qui permet de surfer sans enregistrer le moindre cookie et historique sur vos PC. La navigation privée s’appelle aussi le porn mode. Je vous laisse deviner pourquoi.

Votre adresse MAC peut aussi vous trahir et vous empêcher de devenir anonyme sur internet

L’adresse MAC est une adresse qui identifie votre matériel réseau. Par exemple votre carte wifi si vous utilisez le wifi intégré de votre ordinateur portable, votre clé USB Wifi si vous utilisez une clef wifi, votre carte ethernet si vous êtes branché via un câble, etc. Voici quelques exemples d’adresses MAC au hasard :

2A-CC-62-6B-CA-E8

4E-8F-4E-53-2D-30

46-C3-A4-4B-36-45

Cette adresse MAC est unique et permet d’identifier, parmi tous les équipements de la planète, le votre. Spécifiquement. Un organisme international est chargé de distribuer les adresses MAC aux constructeurs de matériel réseau pour éviter que 2 équipements ait la même adresse MAC. Balèze, quand on y pense.

Lorsque vous communiquez avec quelqu’un, il lui est pratiquement impossible d’obtenir votre adresse MAC à distance. Les rares cas où cela est possible concernent par exemple une faille Internet Explorer. Certains appelleront ça une fonctionnalité, moi j’appelle ça une faille de sécurité.

Sur Internet donc, l’adresse MAC n’est absolument pas un problème. Sur un réseau local par contre, l’adresse MAC des ordinateurs est facilement accessible aux autres ordinateurs du réseau. Tout dépend de la configuration du réseau, mais n’essayez pas d’être anonyme sur un réseau local comme celui de la fac ou de votre travail. Votre adresse MAC pourrait bien vous trahir ! Changer d’adresse MAC est toutefois possible en bidouillant.

Comment changer d’adresse IP ?

Maintenant que vous savez presque tout, discutons de votre adresse IP. Sur Internet, le couple « cookie/IP » est la meilleure manière de vous pister à longueur de temps. Maintenant que vous savez comment vous débarrasser des cookies, voyons comment changer d’IP.

Comprendre le fonctionnement d’un proxy

En informatique, un proxy est une sorte de « filtre » par lequel va passer votre connexion Internet. Ces filtres peuvent servir à censurer certaines pages web. C’est peut-être le cas dans votre école ou dans votre entreprise : les pages que vous visitez sont analysées par un proxy afin de bloquer les sites porno par exemple.

Dans le cas de l’anonymisation, le proxy que nous utiliserons ne servira évidemment pas à bloquer des sites X. Notre proxy nous servira d’intermédiaire avec le reste d’Internet.

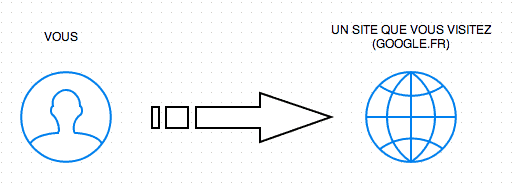

En temps normal, lorsque vous voulez accéder à une page web, votre ordinateur va directement se connecter au serveur web qui héberge la page pour la récupérer. Voila un schéma simple de la situation où vous demandez à votre navigateur de vous afficher la page d’accueil de Google.fr :

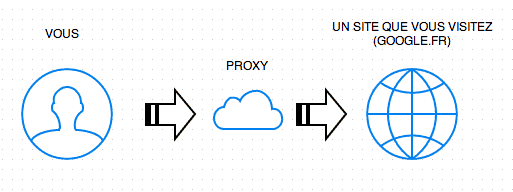

En utilisant un proxy, le schéma devient le suivant :

Dans cette situation, vous demandez à votre proxy de demander à Google de vous afficher la page. Google ne discute plus directement avec votre ordinateur mais plutôt avec votre proxy qui vous sert d’intermédiaire. C’est une sorte de téléphone arabe : le destinataire ne connaît pas l’émetteur grâce aux maillons intermédiaires.

Où trouver un bon proxy et comment l’utiliser ?

Méthode #1, le proxy basé web

Voici 2 proxy basés web que je vous recommande :

- Hide My Ass : www.hidemyass.com

- Site2Unblock : www.site2unblock.com

Le principe est simple : vous allez sur l’un de ces deux sites, vous tapez l’adresse du site que vous voulez visiter anonymement et hop, vous y êtes. Hidemyass et site2unblock vous servent d’intermédiaire, comme sur mon schéma un peu plus haut.

C’est pratique si vous avez besoin d’un proxy rapidos, mais les inconvénients de cette méthode sont nombreux :

- C’est lent ;

- Il y a souvent de la pub ;

- Ce n’est pas transparent à l’utilisation : vous êtes obligé de passer par un site pour afficher les sites que vous voulez voir…

- Ce n’est pas forcément très sécurisé (je ne taperai pas d’identifiants sensibles en passant par un proxy basé web personnellement) ;

Passons plutôt à la deuxième méthode.

Méthode #2, le proxy dédié (ou mutualisé)

Cette méthode est plus sûre et plus pratique que la précédente. Problème : elle est souvent payante.

Au lieu de passer par un site web du type HideMyAss pour surfer anonymement, vous allez louer un serveur proxy personnel et demander à votre ordinateur de toujours passer par ce proxy pour communiquer avec le reste d’Internet (cf mon schéma plus haut encore une fois). L’avantage, c’est qu’une fois la configuration de votre ordinateur terminée, tout ça devient totalement transparent pour vous ! Vous utiliserez votre navigateur Internet comme vous l’avez toujours fait, sans même vous rendre compte que vous passez par un proxy.

Pour louer un proxy, je vous recommande ce site : SSL Private Proxy. Pour $1,40/mois (à l’heure où j’écris cet article), vous pouvez louer un proxy rapide, sécurisé et dédié. Cela veut dire que vous serez le seul au monde à l’utiliser. Il existe des proxy mutualisés que vous pouvez partager avec d’autres utilisateurs. Ils sont moins chers, mais moins sûrs (et moins rapides potentiellement). À vous de voir, en fonction de vos besoins !

Pour configurer le proxy sur votre ordinateur, je vous invite sur ces guides :

- Configurer un proxy sur Chrome (Windows) ;

- Configurer un proxy sur Chrome (Mac) ;

- Configurer un proxy sur Firefox ;

- Configurer un proxy sur Safari ;

- Configurer un proxy sur Opera ;

En configurant un proxy sur votre navigateur, vous anonymisez toutes les connexions émises et reçues par votre navigateur. Utiliser un proxy sur Chrome ne cache pas votre adresse IP sur Skype, sur IRC ou sur d’autres logiciels qui n’utilisent pas le web.

Si vous souhaitez utiliser votre proxy pour TOUTES vos connexions, vous ne devez non pas configurer votre navigateur, mais votre système d’exploitation :

- Configurer un proxy sur Windows ;

- Configurer un proxy sur Mac (identique à la configuration pour Safari) ;

- Configurer un proxy sur un OS GNU/Linux ;

Vous trouvez que les proxy, c’est nul ? Vous n’avez pas TOR.

TOR est une technologie d’anonymisation très différente du proxy (ça y’est, vous comprenez mon super titre ?). Chaque utilisateur de TOR fait partie du réseau TOR et devient automatiquement un nœud du réseau.

Lorsque vous utilisez TOR pour devenir anonyme, votre ordinateur ne va plus communiquer directement avec le site que vous demandez (par exemple Google.fr) mais passera par différents nœuds du réseau Tor pour brouiller les pistes. Le schéma ci-dessous illustre parfaitement la situation :

Parmi les millions d’ordinateurs connectés au réseau Tor (dont vous ferez aussi partie de toutes manières) votre ordinateur va décider d’un chemin à prendre « au hasard ». Au final, le site web avec qui vous communiquez en bout de chaine ne sait absolument pas qui vous êtes. Il faudrait remonter tous les maillons de la chaîne… ce qui est impossible.

Tor est un système vraiment passionnant, surtout si vous possédez quelques notions en informatique de base. J’ai pris beaucoup de raccourcis pour vous expliquer le principe. Si vous avez envie d’en savoir plus, je vous recommande de visiter le site officiel du projet : torproject.org

Dernière manière d’être anonyme : le VPN

C’est la solution la plus efficace et la plus sécurisée de toutes, si vous vous débrouillez correctement. Un VPN est, au même titre qu’un serveur proxy, un intermédiaire entre vous et le reste d’Internet. La différence entre un VPN et un proxy est assez technique si bien que je préfère ne pas rentrer dans les détails ici.

Le problème du VPN, c’est qu’il est parfois un peu compliqué à configurer sur son ordinateur quand on n’y connait « rien ». Si vous êtes un peu geek, c’est la meilleure solution. Elle est transparente, pratique, sécurisée, anonymisante. Défaut : elle est payante, bien que de nombreux fournisseurs de VPN proposent des tarifs vraiment hallucinants comme actiVPN qui est mon préféré.

En bref : devenir anonyme sur internet

Cacher son IP sur Internet et sécuriser ses échanges a généralement un coût si l’on s’attache à une solution fiable et élégante. Je n’ai jamais parlé de « proxy gratuit » ou de « VPN gratuit » ici car je ne les recommande pas.

Si vous hésitez pour choisir votre VPN, faites confiance au super comparatif de nos amis de Undernews :

Le plus pratique selon-moi consiste à louer un petit proxy personnel si on y connait pas grand chose, ou un VPS si on est assez débrouillard sur un ordi. Les deux solutions se valent, bien que le VPS soit plus sécurisé par définition.

Tor Browser est une bonne alternative si vous n’avez pas envie d’être anonyme à longueur de temps. Défaut : c’est lent et surtout, ce n’est pas sécurisé du tout. Ne manipulez pas de données sensibles (mot de passe, numéros de carte bancaire, etc.) lorsque vous êtes sur le réseau TOR. La dernière machine en bout de chaîne, celle qui communique à votre place avec les sites que vous visitez, est toute à fait capable d’intercepter chacun de vos mouvements (contrairement aux autres). Tor est anonymisant mais pas sécurisant.

23 Commentaires

aeris

14 janvier 2015 à 0 h 33 minAttention à ce qui est dit quand même…

1- l’IP d’un VPN/VPS permet de remonter au service ou serveur associé, donc généralement à un contrat de service, et à l’identité de l’acheteur. Très peu anonyme donc.

2- Tor est la seule solution anonyme, justement parce qu’il ne nécessite pas de tier de confiance intermédiaire détenant votre identité. Mais effectivement, Tor n’apporte aucune sécurité, uniquement de l’anonymat, c’est même indiqué clairement dans son manuel.

3- Pour avoir de la sécurité sous Tor, il faut le coupler avec une utilisation de TLS/HTTPS partout. Par exemple via HTTPS Everywhere, inclu par défaut dans le Tor Browser. Et être vigilant.

4- L’adresse IP et les cookies ne sont que 2 des trop nombreuses manières d’identifier un utilisateur. Son historique de navigation, sa carte graphique, ses plugins installés, sa résolution d’écran… sont tout autant d’autres moyens d’identifier quelqu’un. Et ces données sont accessibles au travers du navigateur. Cf par exemple Am I unique ? ou Panopticlick

Charles Cohle

14 janvier 2015 à 17 h 36 minSalut,

L’anonymat dont je parle sur mon blog ne concerne pas les perquisitions judiciaires, mais si quelqu’un pensait le contraire c’est toujours bon de le rappeler 😉 Pour compléter ton point 1, dévoiler son identité dans un contrat commercial de VPN serait vraiment stupide pour quelqu’un qui cherche l’anonymat le plus total. Pour rebondir sur l’aspect judiciaire, il n’est vraiment pas simple pour la police [européenne en général] de perquisitionner des prestataires situés dans des pays qui ne coopèrent pas. Même Facebook refuse les perquisitions (sans mandat judiciaire) lorsqu’il ne s’agit pas de terrorisme. Tout autre motif de perquisition débouche sur un refus. Google ou Sony sont beaucoup, beaucoup moins regardants. Alors des fournisseurs de VPN situés aux Maldives, on imagine bien leur réponse…

Pour tes autres remarques, rien à redire. Merci pour les info.

@+

aeris

14 janvier 2015 à 20 h 54 minÇa ne concerne pas forcément uniquement des perquis’ judiciaires.

On imagine fort bien la NSA ou équivalent avoir les moyens nécessaires à remonter « facilement » une piste si tu es une cible potentiellement intéressante.

Et sur un contrat commercial, même si tu ments sur ton identité physique, tu seras obligé d’au moins donner une identité banquaire réelle, qui elle mène obligatoirement à ton identité physique véritable. Ou de payer en liquide sur place, ou en Bitcoin 😛

Et quelque soit la société en question, Facebook ou non, un mandat judiciaire (ou plus simplement un bon coup de pression de la part des RG) quelque soit le motif, y compris non lié au terrorisme, donnera plein accès à la justice/entité gouvernementale, aucune société ne pouvant refuser tel un mandat.

Charles Cohle

14 janvier 2015 à 21 h 50 minIl y a beaucoup de moyens de paiement anonymes, ce n’est pas un gros problème à mon sens. Cartes jetables, monnaie virtuelle, micro-paiement…

Pour l’histoire de la NSA/DCRI, on rentre dans un cadre qui dépasse complètement cette article. Pour 99% des gens qui ont besoin d’être anonymes et qui tombent sur ce blog, le problème n’est pas de fuir la surveillance gouvernementale. A ce problème là, je n’ai de toutes façons pas la solution.

Je ne sais pas pour la DCRI mais la BSU par exemple (brigade de sureté urbaine), même si elle met la pression, se retrouve constamment bloqué par Facebook lorsqu’elle fait une demande sans mandat. Tout ça pour dire que les perquisitions ne sont pas si évidentes que ça, même pour les forces de l’ordre qui en ont besoin.

Anonyme29

16 mars 2015 à 20 h 45 minMerci pour cet article.

Je me pose cependant une question concernant TOR, à laquelle je n’ai jamais pu trouver de réponse.

Très souvent, les entreprises/universités/etc. mettent à la disposition de leurs salariés/étudiants/etc. un réseau wi-fi auxquels ils peuvent se connecter en rentrant des identifiants qui leurs sont personnels (typiquement, le login est l’adresse email du salarié).

Dans ce cas, TOR permet-il de surfer anonymement sur Internet ou bien est-il possible pour l’administrateur réseau de connaître tous les sites qu’à consulté le salarié ?

En d’autres termes, sur un réseau wifi, est-on uniquement identifié par son adresse IP (que TOR aide à brouiller) ou peut-on être aussi identifié grâce aux identifiants personnalisés utilisés pour accéder au réseau wi-fi ?

Merci d’avance pour la réponse car je ne sais vraiment pas comment ça marche.

Charles Cohle

22 mars 2015 à 12 h 04 minSalut Anonyme,

TOR, tout comme un VPN, permet de créer un « tuyau en métal impénétrable » pour faire transiter les données qui sortent de ta carte réseau wifi/ethernet. Autrement dit, ça crée un chemin sécurisé entre ton ordinateur et ton destinataire (les destinataires sont les serveurs qui hébergent les sites que tu consultes).

Si tu utilises TOR pour te connecter à Internet et que l’administrateur de ta fac t’espionne en douce avec des logiciels d’analyse réseau, il pourra savoir que tu utilises TOR mais sera incapable de lire dans ton tuyau sécurisé. Peu importe que tu aies mis des logins ou non !

Nam'

27 mars 2015 à 11 h 26 minAttention… Quand vous dites qu’il est impossbile, en utilisant TOR, de remonter tous les noeuds entre vous et le serveur de destination, c’est faux. Du moins, dis de façon aussi catégorique. Il y a beaucoup de paramettres en jeu, et si vous prenez la peine de le télécharger, il est bien stipulé sur la page d’accueuil, que TOR n’est PAS tout ce dont vous avez besoin pour être anonyme.

Attention donc au faux sentiment de sécurité, si vous résidez au sein d’une dictature communiste et que vous souhaitez dénoncer le pouvoir en place simplement avec TOR+ un VPN, vous risquez d’avoir de drôles de surprises….

De même que pour toute activité illégale, il serait illusoire de croire qu’être totalement anonyme est si facile. Avec cette configuration la, n’importe quel gouvernement, police, ou n’importe quel hackeur a la petite semelle ( quoique…) serai capable de vous retrouver. Et des moyens pour vous retrouver, y’en a un paquet.

Mais pour monsieur tout le monde, c’est un niveau de sécurité plus qu’acceptable.

A part ça bel article, clair, précis, compréhensible par tout le monde.

Anon

1 juin 2015 à 10 h 16 minJe rajouterais aux commentaires précédents que le VPN n’assure pas de protection anonymisante: lorsque vous utilisez votre VPN (pour faire ce que vous avez à faire), le service loggue votre adresse IP réelle (il serait bien naif de croire le contraire, même pour les prétendus nologs).

Anonymat = piratage de réseau, ou réseau gratuit mais la il faudra faire attention à l’anonymat physique (caméra vidéos notamment)

outtas

26 juillet 2015 à 10 h 21 minmerci beaucoup c’est très instructif, c’est assez explicite. Mais, peut-on remédier à une longue période avec tor car il y a un risque à etre suivi, et encore une fois merci

Véro

2 août 2015 à 21 h 28 minPour vulgariser, quand on recherche une page internet, votre machine va se connecter sur le serveur recherché et demander la page voulue. Avec un proxy, vous lui demandez de chercher cette page, qui exécute cette requête à votre place. En gros, ce n’est plus vous qui consultez la page, mais le proxy.

Technitoit

31 août 2015 à 11 h 40 minJe rêve d’un blog aussi riche que le tien ! bravo pour l’article

Charles Cohle

15 septembre 2015 à 15 h 09 minmerci 🙂

Patrick78130

5 novembre 2015 à 10 h 57 minOn peut spéculer sur le VPN, il n’en demeure pas moins indispensable.

Il permet de masquer son adresse IP qui est une information d’identification de l’internaute.

Il permet de protéger la confidentialité du traffic de l’internaute grâce au chiffrement.

Il permet également d’éviter qu’une partie du web soit censurée pour x ou y raison.

A mon humble opinion, je trouve les VPN indispensable et complémentaire aux solution d’anonymat (end to end comme tor, signal etc.). J’ai investit dans un VPN (grace à vous, merci !) de très bonne qualité, au prix raisonnable, ActiVPN pour ne pas le nommer encore une fois.

Merci pour ce blog, complet qui réussi à rendre accessible des notions parfois un peu complexes pour une partie du grand public.

P.

Charles Cohle

1 février 2016 à 15 h 03 minMerci beaucoup pour les compléments d’info et les compliments.

rannou

17 février 2016 à 6 h 06 minarticle interessant, même si en parlant de tor l’auteur insiste sur la lenteur qui n’est pas quoiqu’il en dise. Je ne recommande pas les vpn ou autre, mais ceci est personnel, car si vous passez par un tiers ce tiers vous connait. (adieu l’anonymat). Je privilégie donc tor et tail; mais c’est bien évidement personnel.

Octopus

19 avril 2016 à 18 h 15 minBonjour,

Le dilemme de l’anonymat sur internet et de l »invisibilité de son adresse IP publique (réelle) reste toujours d’actualité. Très souvent, les usagers de l’internet associent « anonymat » avec « invisibilité de son identité numérique (adresse IP publique réelle), c’est un tort. L’anonymat est entièrement dépendant du comportement de l’internaute malgré qu’il soit protégé par des « outils » bien connus du genre Client VPN, Tor etc., un anonymat peut être « cassé » par opposition à une protection par connexion VPN qui elle chiffre/déchiffre les deux points d’entrée et sortie du tunnel VPN (Client VPN / serveur VPN) et jongle dans la foulée avec différentes adresses IP publiques (proxies) fournies à l’internaute durant sa navigation.

Croire que l’on peut être totalement anonyme sur le Net est une aberration technique 🙂 Croyez-moi, si votre numéro sort la « machine » vous trouvera !

J’ironise bien évidemment, à moité 🙂 Une personne qui se dit « pirate » et capable de pirater l’ordinateur d’une personne chez elle ou ailleurs est un crétin et un menteur. Pourquoi ? Simplement parce que le « piratage » dont font références tous les sites est complètement dépendant des failles de sécurité délaissées par l’utilisateur et de son comportement durant sa navigation. Entreprise, idem 🙂

Un vrai Pirate par définition utilise des équipements réseau et systèmes qui ne sont pas les siens. De ce fait, un vrai Pirate n’évoluera JAMAIS de chez lui. Ce qui veut simplement dire qu’un vrai Pirate, ne perdra jamais son temps à « pirater » une personne lambda dans son domicile. Un vrai Pirate prendra le risque et mettra tout en oeuvre à partir d’un lieu et d’équipements matériels et logiciels qui ne lui appartiennent pas. Ce dernier paragraphe où j’évoque la nature d’un vrai Pirate est une manière de vous expliquer ce qu’est le VRAI ANONYMAT.

En conclusion, quand vous surfez de chez vous avec votre ordinateur, vous ne serez JAMAIS ANONYME ! 🙂 Et quand bien même vous surferiez à partir d’un cybercafé, il existera toujours un moyen pour remonter jusqu’à vous physiquement :). Bien évidemment, vous serez tranquille dans la mesure où vous n’êtes pas un danger pour la société et autrui…

Octopus

16 mai 2016 à 15 h 39 minBonjour,

Article super intéressant mais j’aurais aimé lire des cas d’utilisation, notamment sur la navigation To, plus pragmatique. Sans rentrer dans la technicité des technologies, Ceux ou celles qui souhaitent naviguer avec Tor (je ne parle pas de l’offre VPN Tor) est une excellente solution de protection de l’anonymat à condition d’avoir un Client VPN (payant) en amont. Pour quoi faire ? Pour faire simple, cette méthode permet à votre connexion Tor (navigation par un circuit Tor 3 noeuds et 3 IP Tor) de traverser un tunnel VPN sécurisé et stable.

Quel intérêt de cette méthode ? Imaginez que votre connexion VPN (fournisseur VPN payant) ou votre connexion Tor subisse une anomalie réseau local ou une rupture de l’anonymat à votre insu ! Que se passera-t-il !?! Dans les deux cas, votre adresse IP publique réelle sera protégée. En d’autres termes, utiliser la navigation Tor à travers une connexion VPN (payante) dans le cadre d’une utilisation de tous les jours est conseillé (Hors pour des opérations de paiements en ligne etc.)

Ensuite que pouvons-nous faire pour sécuriser un peu mieux son anonymat ? Plusieurs choses simples ! Notamment dégager tout de suite le Client DNS Windows et son Cache DNS dans les registres définitivement!

Le but ici sera de désolidariser complètement vos serveurs DNS quels qu’ils soient (serveurs tierces DNS de votre fournisseurs VPN, serveurs DNS locaux Windows etc.). Votre carte réseau Ethernet (physique) aura donc un DNS en 127.0.0.1 (LOCALHOST) et AUCUNE PASSERELLE PAR DEFAUT ! Votre carte réseau virtuelle dédiée à votre Client VPN (payant) aura aussi un serveur DNS en 127.0.0.1 (LOCALHOST) et sa passerelle par défaut configurée par votre Client VPN (du style 10.10.x.y).

La question est comment faire un truc pareil ? Très simple, il existe plusieurs solutions gratuites dont « DNSCypt » d’OpenDNS. Téléchargez DNSCrypt et ce dernier configurera tout seul ce que je vous ai expliqué plus haut. Pourquoi DNSCrypt ? Tout simplement pour prendre en charge l’authentification et le crytage des communications avec le serveur DNS d’OpenDNS que vous aurez au préalable sélectionné sur la console d’administration de DNSCrypt. L’intérêt de cette méthode est évidente, puisque vous aurez ainsi une protection 100% efficace contre vos fuites DNS protégeant ainsi votre navigation internet.

Certains diront ici: « Pas besoin mon VPN me protège des fuites DNS! » C’est ce que vous croyez ! Dans l’absolu vous ne pouvez pas certifier à 100% que votre fournisseur VPN garantie à 100% la fiabilité de ses serveurs DNS. Il suffit de pas grand chose pour perdre son anonymat ! Vous voulez une preuve ?

Faites un petit test tout simple avec votre Client VPN activé. Ouvrez un navigateur et tester votre ISP, c’est à dire l’adresse IP publique fournie par votre VPN. Ensuite ouvrez vos connexion réseau, désactivez quelques secondes votre carte réseau Ethernet (physique) puis réactivez votre carte réseau Ethernet. Retournez sur votre navigation internet et réactualisez votre test ISP (vérification de votre IP publique en ligne). SURPRISE !!!

Vous constaterez que vous apparaissez en clair sur le Net et que votre anonymat est trucidé !! :). Ce n’est qu’un exemple, mais je voulais juste vous démontrer que les dispositifs de protection vendus par les éditeurs de VPN ne sont pas fiables à 100% !! 🙂

Tant que nous y sommes, désactivez votre NetBios pour ceux et celles qui tournent sous OS Windows, c’est plus sûr…

See you later.

bibi

19 décembre 2019 à 22 h 27 mincommentaires très intéressants!

jo

12 avril 2018 à 16 h 35 minbonjour,

ma question va vous paraitre tres impertinente,

Je souhaite cacher mon IP pour telecharger des torrent (films, musique)

je précise que pour la musique, j’achete les cd qui me plaisent apres les avoir ecouter,

mais pas les films, je trouve les tarifs des places de ciné bien trop cher, je suis ouvrier, 1200 net /mois

est ce que vos conseil me garantissent l’anonymat ?

vous pouvez me repondre franchement 😉

merci

Stéphane Paton

13 avril 2018 à 10 h 47 minHello ! Si c’est juste pour télécharger un film, pas la peine de s’emmerder avec de l’anonymat de mafieux albanais. Prenez un VPN (chez Ccrypto par exemple https://www.institut-pandore.com/hacking/meilleur-service-de-vpn-ccrypto/) et basta 🙂 Ça vous protège de l’HADOPI si vous êtes en France, c’est tout ce qui compte.

Jules

5 septembre 2018 à 11 h 47 minBonjour,

D’abord merci pour votre article très instructif !

J’ai une question à vous poser : est-il possible d’utiliser un VPN en complément de TOR ?

Je souhaite naviguer sur le DeepWeb en tout anonymat (certes relatif) et j’aimerais savoir si ce couple VPN/TOR est techniquement réalisable.

Merci d’avance !

Stéphane Paton

9 octobre 2018 à 15 h 01 minIl l’est ! C’est une couche de sécurité en plus.

Connexion Anonyme - Se Connexion

25 novembre 2020 à 4 h 28 min[…] 6. Comment devenir (réellement) anonyme sur Internet ? […]